سیم کارتهای تلفن همراه و حفظ امنیت شخصی

سیمکارت تلفن همراه با مجموعه کاربرانی به بزرگی چند میلیارد، عظیمترین گروه از کاربران یک وسیله را به خود اختصاص داده است، این گروه بزرگ کاربران به دلیل نفوذ گسترده تلفنهای همراه در همه ابعاد زندگی، محل مناسبی برای کسب اطلاعات، سرقت، کنترلهای نامحسوس امنیتی، و دهها اقدام مشابه دیگر است. روشن است که بازیگران این عرصه نه تنها سارقین و خلافکاران بلکه دولتها و سازمانهای اطلاعاتی را نیز در بر میگیرد. در این میان کاربران قربانی همیشگی مشکلات و خطاهای مهندسی هستند که به خوبی در خدمت اهداف سارقین اطلاعات قرار میگیرد.

فاش شدن نقص امنیتی در ساختار سیمکارتهای تلفن همراه که اپراتورهای تلفن همراه ایران نیز از استفادهکنندگان آن هستند، موجب نگرانی شدید کاربران بهویژه کاربران ایرانی شد. واکنش اپراتورهای ایرانی تلفن همراه نیز موجب اقناع کاربران نشده است. نگرانی کاربران ایرانی از نظارت دستگاههای امنیتی بر مکالمات تلفنی این ابعاد بزرگتری را به خود گرفته است.

ساختار کلی سیمکارتهای تلفن همراه

سیمکارت تلفن همراه که از نگاه ما کاربران امکان تماس را ایجاد میکند، مجموعهای از مدارهای الکترونیکی است که در درون خود مشخصه بینالمللی مشترک تلفن همراه [۱] IMSI و [۲] کلید رمزی را به همراه دارد که تشخیص هویت مشترک را برای اپراتور ارائهدهنده خدمات ارتباطی فراهم میسازد. وجود این اطلاعات برای ایجاد ارتباط و مدیریت شبکههای ارتباطی ضروری است. بهطور معمول یک سیمکارت در مدارهای الکترونیکی خود اطلاعاتی به این شرح را نگه میدارد:

۱- اطلاعات IMSI

۲- اطلاعات تشخیص هویت کاربر و اطلاعات رمزگذاری

۳- اطلاعات اپراتور محلی

۴- فهرست خدمات قابل دسترس برای کاربر

۵- دو سری رمز، یکی بهنام [۳] PIN و دیگری بهنام [۴] PUK که برای قفلکردن دسترسی به PIN از آن استفاده میشود.

نخستین سیمکارتها پس از استانداردسازی در سال ۱۹۹۱ مورد بهرهبرداری قرار گرفت. سیمکارت تلفن همراه تاکنون در سه رده A و B و C تولید شده که به ترتیب از ولتاژهای پنج و سه و ۱٫۸ استفاده کردهاند. سیمکارتهای اخیر که به عنوان نمونههای امروزیتر از این وسیله است، از هر سه سطح ولتاژ استفاده میکند. در سیمکارتهای امروزی همچنین امکان نصب نرمافزاری وجود دارد که ارتباط بین سیمکارت و گوشی از یکطرف و رایانه اصلی اپراتور را تسهیل میکند. این نرمافزارهای ارتباطی در سالهای اخیر با استفاده از زیان جاوا [۵] نوشته شده که به سیمکارتهای از این نوع Java Card هم گفته میشود. همچنین ظرفیت حافظه سیمکارت از اندازه ۳۲ کیلوبایت تا ۱۲۸ کیلوبایت است که امکان ذخیره یک دفترچه تلفن شامل ۲۵۰ شماره را نیز میدهد.

فرآیند اتصال سیمکارت به اپراتور

یک دسته ۱۲۸ بیتی از مجموعه اطلاعات موجود بر روی سیمکارت برای تشخیص هویت کاربر در شبکه استفاده میشود. هرگاه که کاربری در محدوده آنتن دهی اپراتور قرار میگیرد، این دسته بیتها[۶] که الگویی منحصربهفرد دارد بهعنوان رمز اصلی کارت برای اپراتور ارسال میشود. در این مرحله برنامه خاصی [۷] از روی سیمکارت اجرا میشود که به گوشی اجازه میدهد تا اطلاعات سیمکارت را همراه با ۱۲۸ بیت اطلاعات انحصاری خود به اپراتور بفرستد. پس از بررسی این اطلاعات و مبادله کلیدهای رمز بین گوشی و اپراتور، نهایتاً در صورت سازگار بودن اطلاعات با بانک اطلاعاتی اپراتور، کاربر امکان اتصال به شبکه و استفاده از خدمات را پیدا میکند.

نقاط آسیبپذیر سیمکارت

تاکنون همه توجهات کاربران بر این نکته معطوف بود که امکان دسترسی به سیمکارت را برای دیگران فراهم نسازند، بنابراین هر کس به محض گم شدن یا به سرقت رفتن گوشی خود اقدام به از کار انداختن سیمکارت میکند. در این مرحله در واقع اطلاعاتی از روی سیمکارت که نشان دهنده اعتبار آن برای اتصال به شبکه است، از مجموعه بانکهای اطلاعاتی اپراتور تلفن حذف میشود. اما تاکنون کمتر کسی به این نکته توجه داشته است که حتی سیمکارتهایی که در دست خود ماست و هر روزه از آن استفاده میکنیم نیز در معرض مخاطرات بزرگی قرار دارد و این مخاطرات بهمراتب زیانبارتر از سرقت آن یا مفقود شدن است.

گرچه ما کاربران ایرانی تلفنهای همراه همواره خود را در معرض شنود احتمالی دستگاهها امنیتی میدیدهایم، در حقیقت روشن شدن برخی اقدامات دستگاه امنیت ملی آمریکا توسط ادوراد اسنودن، بسیاری را متوجه این نکته کرد که دستگاههای امنیتی بدون نیاز به مجوزهای قانونی امکان دسترسی به همه مکالمات ما را دارند. دسترسی مستقیم نهادهای امنیتی بدون نیاز به همراهی اپراتورها امروز بهعنوان یک خطر بالقوه امنیت همه ما را تهدید میکند. تا کنون دو نوع از این مخاطرات شناسایی شده است:

۱- دسترسی به کدهای رمزگذاری[۸] DES (کشف شده در سال ۲۰۱۳)

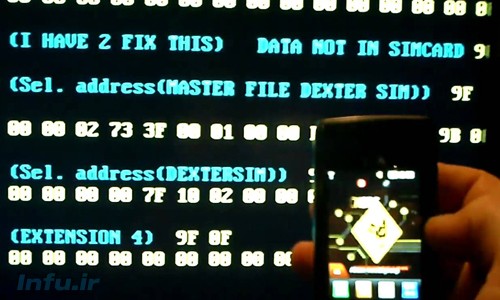

در ماه جولای ۲۰۱۳ یک کارشناس امنیت [۹] فاش کرد که موفق شده به کارتهایی که از روش رمزگذاری DES استفاده میکنند نفوذ کند. این روش قدیمی همچنان توسط برخی شرکتهای خدمات تلفن همراه استفاده میشود. این کارشناس موفق شده که با ارسال کدهایی به سمت تلفن همراه، نرمافزار مدیریت رمز را فریب داده و در ۲۵% موارد خود را به جای اپراتور تلفن جا بزند. در این حالت او قادر بوده است که به اطلاعات موجود بر روی سیمکارت و تلفن دسترسی یابد بدون اینکه کاربر از چنین اقدامی مطلع شود.

۲- امکان شنود با استفاده از سرقت کدهای رمز شرکت Gemalto (کشف شده در سال ۲۰۱۵)

در ماه فوریه ۲۰۱۵ مشخص شد که آژانس امنیت ملی آمریکا [۱۰] و ادارات مرکزی همکاریهای ارتباطی دولت بریتانیا [۱۱] موفق شدند که کلیدهای رمز کارتهای تولید شده توسط شرکت Gemalto را سرقت کنند. این شرکت بزرگترین تولیدکننده تراشههای سیمکارت در دنیا است که سالانه حدود دو میلیارد سیمکارت تولیدمی کند و محصولاتش را دستکم به ۴۵۰ اپراتور در ۸۵ کشور میفروشد. در این روند امکان نظارت بر تماسهای هر کاربر بدون نیاز به استفاده از امکانات اپراتورهای تلفن فراهم میگردد. اپراتورهای تلفن همراه ایران نیز از مشتریان این شرکت هستند.

اگر در سایر کشورها برای دسترسی به اطلاعات کاربران نیاز به همراهی اپراتورها و داشتن مجوزهای قضایی است، در ایران اپراتورها بهطور کامل در اختیار نهادهای امنیتی است و کسب مجوز قضایی نیز هم سهل است و هم به راحتی نادیده گرفته میشود.

مخاطراتی که کاربران را تهدید میکند

گرچه مدیران شرکت Gemalto با تأیید سرقت کلیدهای رمز، توجه را به سمت تلاش برای پیشگیری از وقوع دوباره این سرقت بزرگ معطوف کردند، اما روشن است که کاربران همچنان در معرض خطر هستند. اگر بپذیریم که دسترسی به تلفنهای امروزی ما با استفاده از سرقت رمزهای DES به دلیل کهنه شدن این روش و استفاده از سیمکارت های مدرن، دیگر یک خطر بالقوه نیست؛ اما آنچه که در مورد سیمکارتهای تولید شده توسط Gemalto رخ داده همچنان رفع نشده است.

در واقع کاربران تلفنهای همراه بهویژه کاربران ایرانی اینک با خطر مضاعفی روبهرو هستند. به دلیل سیطره نهادهای امنیتی بر تشکیلات مخابراتی ایران پیش از این هم همه کاربران میدانستند که امکان شنود تلفنهای آنها به راحتی وجود دارد، اما اینک روشن شده که این دسترسی نه تنها شامل مکالمات بلکه همه محتویات تلفنها میشود. با این حفره بزرگ امنیتی دیگر پیامکها، اطلاعات شخصی، تصاویر، متون، رمزهای ذخیره شده، و فعالیتهای روزمره کاربر بهراحتی میتواند در معرض دید قرار گیرد.

بلافاصله پس از انتشار خبر کشف این حفره بزرگ امنیتی اپراتورهای مخابراتی ایران به موضوع واکنش نشان داده و تلاش کردند که سیمکارتهای خود را خارج از مجموعه کدهای به سرقت رفته اعلام کنند، اما نکته مهم این است که کاربران تلفنهای همراه باید بدانند در مورد ایران قرار نگرفتن در مجموعه کدهای سرقت شده موجب رفع نگرانی نیست. اگر در سایر کشورها برای دسترسی به اطلاعات کاربران نیاز به همراهی اپراتورها و داشتن مجوزهای قضایی است، در ایران اپراتورها بهطور کامل در اختیار نهادهای امنیتی است و کسب مجوز قضایی نیز هم سهل است و هم به راحتی نادیده گرفته میشود.

باید توجه کرد ساختار سیم کارتهای تلفن همراه بهگونهای است که در صورت همراهی شرکت اپراتوری یا استفاده از روشهایی مانند آنچه NSA و GCHQ انجام دادند میتوان نرمافزارهای جاسوسی را بر روی گوشی نصب کرد. در این حالت کاربر بدون آنکه مطلع باشد زیر نگاه دائمی مأمورین امنیتی قرار گرفته است. گرچه اجرای این نوع کارها نیازمند صرف هزینه و منابع سختافزاری و نرمافزاری متعدد است، اما این خطر بالقوهای است که در مواردی تبدیل به یک خطر عینی شده و مراقبت برای کاهش میزان مخاطرات احتمالی یک اقدام منطقی ضروری است.

چه اقدامات احتیاطی میتوان انجام داد؟

کاربران تلفنهای همراه برای افزایش ضریب امنیت خود لازم است اقدامات زیر را انجام دهند:

۱- تعویض سیم کارتهای قدیمی با نمونههای جدید

۲- اجتناب از افشای مطالب محرمانه در مکالمات و پیامکهای

۳- پرهیز از ذخیره کردن رمزهای دسترسی به حسابهای بانکی و موارد مشابه در تلفن همراه

۴- نصب نرمافزارهای ضدویروس و ضد جاسوسی بر روی تلفن همراه

پانویسها:

- International Mobile Subscriber Identity

- Key

- Personal Information Number

- Personal Unblocking Code

- Java

- Ki

- Run GSM Algorithm

- Data Encryption Standard

- Karsten Nohl

- NSA

- GCHQ (British counterpart Government Communications Headquarters)

سلام، خارج از ایران بودم برای مدتی و آنجا از سیم کارت دائمی و اضافی دوستم استفاده کردم به اصرار خودش. و موقع برگشت بهشون برگردوندم در حالیکه به تمام شبکه های اجتماعی که متصل بودم با شماره سیم کارت ایران خودم بود، آیا پس از خروج اون سیم کارت دوستم از مبایلم هیچ نوع اطلاعاتی از دستگاه مبایل روی اون سیم کارت قرض گرفته شده خواهد ماند؟ آیا این امکان وجود دارد که در یک خانه شخصی بتواند از طریقی مثلأ وای فای به اطلاعات شبکه های اجتماعی گوشی دیگران دست پیدا کند ؟