درباره امنیت کامپیوتر چه می دانید!

امنیت کامپیوتر و شبکه یا امنیت فضای تبادل اطلاعات مقوله های مهمی هستند. ولی به ندرت میزان حفاظت از دادهها و داراییهای اطلاعاتی شهروندان، شرکتها یا حکومت کافی و وافی است. زیرساخت شبکه، مسیریابها، کارگزاران نام و سوئیچهایی که این سیستمها را به هم متصل میکنند، نباید از کار بیفتند و گرنه کامپیوترها نمیتوانند دقیق و مطمئن با هم ارتباط برقرار کنند. در اینجا پرسشهای متعددی مطرح میشوند: دقیقاً زیرساخت چیست، در برابر چه تهدیدهایی باید ایمن شود و چگونه میتوان حفاظت را با هزینه بهینه فراهم کرد. ولی مبنای همه این پرسشها این است که چگونه سیستم امن را تعریف کنیم.

امنیت چیست؟ واضح است که امنیت چیز خوبی است، و همه این را تأیید میکنند ولی افراد کمی آن را دقیق و یا حتّی نادقیق تعریف میکنند. این مقاله سعی دارد به این مهم بپردازد.

نیازمندیهای امنیت

تفاوتهای میان نیازمندیهای یک دانشگاه و یک سازمان نظامی که کارهای رمزنگاری انجام میدهد را در نظر بگیرید. تفاوت اصلی در نحوه به اشتراک گذاردن اطلاعات است. دانشگاه نتایج پژوهشها ( مقاله، گزارش و …) را در اختیار عموم قرار میدهد. از طرف دیگر سازمان نظامی به محرمانگی اهمیت ویژهای میدهد. نه تنها سازمان مایل به افشای نحوه شکستن الگوریتمهای رمز نیست، بلکه حتی نمیخواهد دیگران از شکسته شدن الگوریتم رمز آگاه شوند. بنابراین امنیت معنای ثابتی ندارد و این نیاز به تعریف امنیت را گوشزد میکند.

هنگامی که سازمانی بخواهد سیستمهای خود را امن کند باید نخست نیازمندیها را مشخص کند. دانشگاه نیاز به حفاظت از سلامت دادهها و تا حدی محرمانگی آنها- مانند نمرات- دارد. ضمناً ممکن است نیاز به دسترسپذیر بودن سیستم از طریق اینترنت برای دانشجویان و استادان داشته باشد. در مقابل سازمان نظامی به محرمانگی کلیه کارهای خود تأکید دارد. سیستمهای آن نباید از طریق شبکه در دسترس باشند. سلامت دادهها نیز مهم است ولی نه به اندازه محرمانگی آنها، یک سازمان نظامی ترجیح میدهد دادهها از بین بروند تا اینکه افشا شوند.

سیاست امنیتی

نیازمندیهای امنیتی مجاز بودن برخی اعمال ( و حالتهای سیستم) را دیکته کرده و بقیه را غیرمجاز میدانند. یک سیاست امنیتی بیان خاصی است از آنچه که مجاز است و آنچه که مجاز نیست. اگر همیشه سیستم در حالتهای مجاز باقی بماند و کاربران تنها اعمالی را که مجاز هستند بتوانند انجام دهند، آنگاه سیستم امن است. اگر سیستم بتواند به یک حالت غیرمجاز وارد شود یا کاربر بتواند عمل غیرمجازی را با موفقیت انجام دهد سیستم ناامن است.

راهکارهای امنیتی

راهکارهای امنیتی سیاست امنیتی را اجرا میکنند: هدف آنها این است که از ورود سیستم به حالتهای غیرمجاز جلوگیری کنند. راهکارها ممکن است فنی یا عملیاتی ( یا رویهای) باشند. به عنوان مثال فرض کنید سازمان نظامی سندهای طبقهبندی نشده و سندهای فوق سری دارند. کاربرانی که حق دسترسی به اسناد فوق سری را ندارند، نمیتوانند به آنها دسترسی پیدا کنند.

راهکارهای فنی برای برخی سیاستها مناسب نیستند. برای مثال دانشگاه میخواهد دانشجویان را از داشتن فایلهای موزیک روی کامپیوترشان منع نماید. جهت انجام اینکار راهبران سیستم قادرند کامپیوترها را برای یافتن موزیک جستجو نمایند ولی دانشجویان باهوش میتوانند فایلهای موزیک را به صورت متنی کدگذاری نمایند. ولی راهکار عملیاتی که دانشجویان را از قراردادن فایل موزیک منع میکند در کنار تنبیه در صورت تخلف، خیلی مناسبتر و مؤثرتر از راهکار فنی میتواند باشد.

این که کل راهکارهای اتخاذ شده به درستی سیاست امنیتی را پیادهسازی میکنند، پرسشی مربوط به اطمینان یا تضمین است. برای مثال فایروالها سیستمهایی هستند که واسطه اتصال سیستم یا شبکه داخلی به اینترنت هستند. فایروال میتواند تلاشهای اتصال به شبکه داخلی از اینترنت را بلوکه کند. با این حال اگر نرمافزار فایروال به درستی نوشته نشده باشد، ممکن است برخی اتصالها که سیاست امنیتی اجازه نداده را بلوکه نکند.

در ادامه دو مثال این مورد را بیشتر توضیح میدهند. اول فرض کنید سیاست سازمان آن است که از شبکههای خارجی نقطه به نقطه استفاده نشود. سادهترین راه آن است که فایروال به گونهای پیکربندی شود که پیامهای خارجی درگاه مربوطه را نپذیرد. با این حال اگر فایروال به خوبی پیکربندی نشده باشد، ممکن است پیامی حتّی اگر چه سیاست امنیتی آن را منع کرده باشد، بپذیرد. بنابراین راهکار مورد نظر برای اجرای سیاست امنیتی شکست میخورد.

دوم فرض کنید دانشگاه یک وبگاه برای اسنادی که قرار است در دسترس پژوهشگران بیرونی باشند، دارد. سیاست امنیتی سیستم آن است که فایلهای موجود در دایرکتوریهای کارگزار وب برای اجرای این سیاست پیکربندی شوند. متأسفانه کارگزار یک خطای نرمافزاری دارد که با فرستادن یک URL خاص میتوان به هر فایل روی سیستم دسترسی پیدا کرد. در این جا راهکار نه به علت پیکربندی نادرست، بلکه به علت خطای نرمافزاری شکست میخورد.

تضمینهای امنیتی

این که چقدر سیاستهای امنیتی نیازمندیها را میپوشانند و راهکارها سیاستها را پیادهسازی میکنند در قلمرو بحث تضمین امنیتی قرار میگیرد. متدولوژیهای مختلفی برای اندازهگیری تضمین یا اطمینان امنیتی وجود دارند. متدولوژی میتواند به عنوان بخشی از فرآیند مهندسی نرمافزار باشد، با این حال هیچ متدولوژی نمیتواند به طور مطلق امن بودن سیستم را تضمین کند، ولی متدولوژیهای مختلف درجههای مختلفی از امنیت را فراهم میکنند. روشهای مختلف ارزیابی میزان تضمین امنیت نه تنها به سیستم، بلکه به محیط ارزیابی و فرآیند تولید سیستم نیز بستگی دارند.

تضمین حتّی به نیروهای انسانی نیز بستگی دارد: راهبران فنی چقدر از سیاست امنیتی را درک کردهاند؟ آیا سیاستگذاران افراد را برای پرسش موارد مبهم تشویق میکنند؟ آیا پاسخها گویا و مفید است؟ و بسیاری موارد دیگر.

این پرسشها اهمیت آموزش افراد متخصص امنیت را یادآور میشوند. آموزش خود در دو جایگاه میتواند متجلی شود: آموزش دانشگاهی و آموزش حرفهای که هر یک اهداف خاص خود را دارند. بحث مفصلی در این باره در شماره قبل بولتن شده است که خواننده علاقمند را به آن ارجاع میدهیم.

مؤلفه های امنیت

امنیت سه مؤلفه دارد: نیازمندیها، سیاست و راهکارها.

نیازمندیها اهداف امنیت را تعریف میکنند. آنها به این پرسش که ” از امنیت چه انتظاری دارید؟” پاسخ میدهند. سیاست معنای امنیت را تعریف میکند و به پرسش “چه گامهایی برای رسیدن به اهداف بالا برمیدارید؟” پاسخ میدهد. راهکارها سیاست را اعمال میکنند. به این پرسش پاسخ میدهند که آنها “از چه ابزارها، و روالهایی برای اطمینان از طی شدن این گامها استفاده میکنند؟” از یک دید، امنیت دو مقداری است: یا سیستم امن است یا نیست. با این حال ارزیابی امنیت با این روش مفید نیست. به طور کلی میزان امنیت یک سایت با میزان پوشش دادن نیازمندیها سنجیده میشود. بنابراین اگر بخواهیم یک سازمان که از قابلیتهای امنیتی فعال شده بسیاری استفاده میکند، ممکن از سازمان مشابه دیگری که از امکانات امنیتی کمتری استفاده میکند، امنیت کمتری داشته باشد.

انواع مدلها

- لیست کنترل دسترسی (ACL)

- مدل بل-لاپادلا (BLP)

- مدل بیبا (Biba)

- مدل بروئر و نش

- Capability-based security

- Clark-Wilson model

- Context-based access control – CBAC

- Graham-Denning model

- کنترل دسترسی مبتنی بر شبکه (LBAC)

- Multi-level security – MLS

- (Non-interference (security

- Object-capability model

- محدود کردن دسترسی بر اساس نقش (RBAC)

- Take-grant protection model

ترفند های افزایش امنیت کامپیوتر

در این مقاله در هاستینگ میزبان فا تصمیم داریم شما را با آیتم هایی که باعث افزایش امنیت سیستم کامپیوتر شما می شوند ، آشنا نماییم ، اکثر موارد زیر به صورت تجربی تست و آزمایش شده اند ، در صورتی که از رایانه شخصی خود با اهداف تجاری استفاده می نمایید ، یا از طریق کامپیوتر خود به پرداخت های بین بانکی و چک کردن حساب های بانکی خود می پردازید حتما لازم است امنیت سیستم شما به صورت کامل تامین شود تا از نفوذ هرگونه عامل خارجی به اطلاعات مهم و حیاتی کامپیوتر شما جلوگیری شود .

۱- بر روی Bios سیستم کامپیوتر خود password قرار دهید ، این ترفند تا حد زیادی امنیت رایانه شما را تامین می کند .

۲-بر روی user خود برای ورود به ویندوز password قرار دهید تا هر شخصی جز خودتان نتواند وارد ویندوز شما شود .

۳-در صورتی که مشکل هزینه ای ندارید و امنیت کامپیوتر شما در اولویت است حتما از ویندوز اورجینال یا لایسنس دار استفاده کنید ، ویندوز های اورجینال دائما آپدیت می شوند و امنیت رایانه را بسیار بهبود می بخشند .

ویندوز هایی که بر روی لپ تاپ های شرکت های مهم نصب شده اند اکثرا لایسنس دار و قانونی هستند .

۴-بر روی driver های مهم ، که در آن ها اطلاعات و فایل هایه مهمی نگهداری می کنید ، از طریق نرم افزار bitlocker رمز عبور قرار دهید ، هنگامی که بر روی driver های سیستم خود توسط خود ویندوز password قرار می دهید امنیت اطلاعات نگهداری شده در درایو ها بسیار بهبود پیدا می کند و هیچکس جز شما قادر به دسترسی به اطلاعات درون درایو های مهم شما نیست .

۵-حتما بر روی سیستم خود یک آنتی ویروس لایسنس دار و اورجینال نصب کنید ، در صورتی که از آنتی ویروس های کرک شده و رایگان استفاده می کنید این عملکرد ممکن است به جای افزایش و بهبود امنیت رایانه شما باعث ضعف امنیتی و مشکلات متعدد دیگر شود .

۶-اگر به سیستم شما ماژول یا ابزار بلوتوس متصل است ، در هنگامی که می خواهید عملکرد های مهم انجام دهید حتما آن را خاموش کنید و از محیط Bluetooth خارج شوید .

۷-مرورگر های سیستم رایانه خود را از منبع اصلی دانلود کنید و همیشه از آخرین ورژن مرورگر استفاده نمایید ، مثلا مرورگر موزیلا را از سایت Mozilla.org دریافت نمایید و مرورگر گوگل کروم را از سایت رسمی google.com دریافت نمایید .

۸-مرورگر خود را رمز نگاری کنید ، شما می توانید مرورگر mozila و Chrome خود را از طریق ترفند های خاص که در آموزش های بعدی به آن ها می پردازیم رمز نگاری کنید و بر روی صفحات login به ایمیل و ورود به حساب بانکی خود password قرار دهید .

۹-با firewall ویندوز بیشتر آشنا شوید و قسمتی از امنیت رایانه شخصی خود را از طریق کار کردن با فایروال ویندوز بهبود ببخشید .

۱۰-پروتوکول های وایرلس یا همان اینترنت وایرلس معمولا امن نیستند ، چرا که wireless از طریق امواج انتقال می یابند و در صورتی که شخصی در این میان امواج را کنترل و دستکاری کند ، امنیت شما تحت شعاع قرار می گیرد ، ارتباط امن به اینترنت یا شبکه معمولا از طریق کابل LAN صورت می پذیرد ، ارتباط از طریق کابل معمولا از وایرلس معتبر تر است .

۱۱-یوزر و پسورد پیشفرض مودم خود را تغییر دهید ، معمولا هنگامی که مودم های adsl شما توسط شرکت های ارائه دهنده اینترنت کانفیگ می شود جهت سهولت برای تغییر تنظیمات در دفعات بعدی مراجعه شما به آن شرکت یوزر و پسورد مود شما را admin قرار می دهد ، یعنی هر شخصی که بتواند به IP شما دسترسی پیدا کند با یوزر و پسورد admin می تواند وارد تنظیمات مودم شما شود و کانفیگ آن را تغییر دهد . بسته به نوع و مارک هر مودم تغییر پسورد

آن متفاوت است ، می توانید مارک مودم خود را در اینترنت سرچ کنید و با نحوه تغییر پسورد آن آشنا شوید .

۱۲-حتما بررسی کنید که چه نرم افزاری هایی بر روی سیستم های شما فعال و در حال انجام عملیات می باشند ، برخی از فایل ها و نرم افزار های نفوذ می توانند از طریق شخص هکر با متد های خاص مانند ایمیل یا فلش و … وارد سیستم شما شوند و تمام کار هایه روزمره شما را ضبط نمایند و از طریق اینترنت اطلاعات مهم شما را به hacker ارسال نمایند . از طریق کلید های ترکیبی ctrl + alt + delete وارد task manager ویندوز شوید و تمام نرم افزار ها و پروسس های فعال را بررسی کنید و بررسی کنید نرم افزار مشکوکی بر روی سیستم در حال اجرا نباشد .

۱۳-از رمز عبور های ساده برای سیستم خود و اکانت های ایمیل و حساب های بانکی خود استفاده ننمایید .

سعی کنید از پسورد هایی استفاده کنید که به راحتی قابل حدس زدن نباشد ، اگر بر روی سیستم خود لایه های امنیتی فراوانی ایجاد کنید اما حدس زدن رمز عبور های شما توسط اطرافیانتان کار ساده ای باشد ، بدین معناست که امنیت شما هر لحظه تحت شعاع قرار داد ، همچنین سعی کنید رمز عبور اکانت های شما در شبکه های اجتماعی و ایمیلتان و حساب های بانکی شما یکسال نباشد ، اگر از یک رمز عبور یکسان برای تمام اکانت های خود استفاده می کنید ، این بدین معناست که اگر به یکی از اکانت های شما ، مثلا ایمیلتان نفوذ شود ، شخص هکر می تواند پس از آن بقیه اکانت های شما مثل مدیریت حساب های بانکی ، اکانت فیسبوک و … را نیز همزمان هک کند و خسارت سنگینی به شما وارد شود .

یک راه حل ساده !!!

رمز عبور قوی به این صورت است : uhUIyGYU7R^%&E#%^RDf5URfyuwkf52w خیلی خب حتما می پرسید به چه صورت این را به خاطر بسپارم ؟؟

پاسخ ساه است ، نیاز نیست بخاطر بسپارید و این پسورد را حفظ کنید ، برای حفظ این پسورد از حافظه کامپیوترتان کمک بگیرید ، بدین صورت که این رمز را در یک فایل notepad وارد کنید و این قایل را در یک درایو امن که توسط مورد ۴ رمز گذاری شده است نگهداری نمایید و هر بار که می خواهید از این پسورد استفاده کنید فایل را باز کنید و پسورد را به سادگی کپی پیست کنید .

۱۴- از فیلتر شکن های رایگان ، وی پی ان و کریو یا هر برنامه دیگری که از منبع و امنیت آن آگاهی ندارید اصلا استفاده نکنید .

فیلتر شکن ها و کانکشن های VPN در صورتی که امن نباشد می تواند خیلی سریع تمام اطلاعات رایانه شما را از طریق اینترنت به سرقت ببرد .

۱۵- بکاپ گیری و نگهداری نسخه پشتیبان را به هیچ عنوان فراموش نکنید .

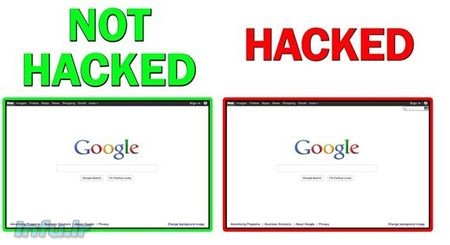

۱۶- مراقب fake page ها باشید .

منبع : mizbanfa-wikipedia-ceit.aut